Pegasus – l’ACB l’a-t-elle vraiment acheté?

La nouvelle selon laquelle le Pegasus a été acheté par le Bureau central anti-corruption fait le tour d’Internet. Qu’est-ce que le fameux Pegasus et pourquoi tout le monde en a si peur ? Le CBA est-il réellement en sa possession ? Est-il légitime ? Jetez un coup d’œil à l’article ci-dessous.

Pegasus – qu’est-ce que c’est ?

Il s’agit d’un logiciel israélien qui a été créé pour l’espionnage. Cependant, il ne s’agit pas de n’importe quelle application – c’est un programme de classe mondiale qui peut vraiment faire beaucoup. Pegasus a la capacité de lire les données des téléphones, d’enregistrer des conversations et même de voir des personnes à travers les caméras de divers appareils. Il peut donc être utilisé pour la surveillance – et c’est ce dont les gens ont peur.

Comme on peut le lire dans le manuel officiel de Pegasus :

„Pegasus est la première solution de cyberespionnage au monde qui permet aux opérations de maintien de l’ordre et de renseignement d’extraire à distance et secrètement des informations précieuses de pratiquement n’importe quel appareil mobile. Cette solution révolutionnaire a été mise au point par des vétérans du renseignement d’élite pour fournir aux gouvernements un moyen de résoudre le problème de l’interception des messages dans le champ de bataille cybernétique hautement dynamique d’aujourd’hui. En capturant de nouveaux types d’informations à partir de dispositifs mobiles, Pegasus comble un vide technologique important afin de fournir les renseignements les plus précis et les plus complets pour vos opérations.”

Manuel complet ici : https://www.documentcloud.org/documents/4599753-NSO-Pegasus.html

Qui a développé Pegasus ?

Le logiciel a été mis au point par la société israélienne NSO Group, qui, il y a quelque temps encore, gardait ses activités secrètes. Aujourd’hui, cependant, leur travail est de plus en plus reconnu par les gouvernements de différents pays. La société elle-même présente l’application comme étant nécessaire et utile dans la lutte contre le terrorisme et d’autres entreprises illégales telles que les gangs de trafiquants de drogue, le trafic d’enfants, etc.

Quels pays y ont accès ?

La vente de Pegasus en dehors d’Israël (et donc à l’ABC) doit à chaque fois être approuvée par le ministère de la défense du pays concerné. On sait déjà qu’il a été vendu utilisé à plusieurs reprises au Moyen-Orient, notamment en Arabie saoudite, au Maroc et aux Émirats arabes unis. Cependant, il est également évident depuis un certain temps que des traces de Pegasus sont utilisées en Europe également. La rumeur veut que l’on trouve également des preuves de l’utilisation du système en Pologne. Pegasus – CBA ? Il est bien connu que les services de sécurité disposent de divers outils et technologies de surveillance.

Qui a peur de Pegasus ?

Tout le monde a peur de Pegasus, même si tout le monde ne devrait pas vraiment avoir peur. Après tout, les services n’utiliseraient pas un programme aussi prestigieux pour suivre des conversations innocentes ou pour s’introduire dans les maisons des gens ordinaires. En fait, ceux qui ont quelque chose à cacher devraient trembler de peur. Les criminels, grâce à Pegasus, seraient exposés aux autorités, ce qui pourrait renforcer la sécurité du pays. Néanmoins, le public craint que le logiciel soit utilisé de manière inappropriée, c’est-à-dire pour surveiller tous les citoyens.

Comment le logiciel fonctionne-t-il ?

La nouvelle d’une possible surveillance par Pegasus a été portée à l’attention d’informaticiens travaillant au Canada, à Toronto. En effet, ils ont découvert un outil, inclus dans le système, qui pourrait être utilisé dans ce but précis. Une information terrifiante s’est répandue dans le monde entier, et avec elle, le mode d’emploi du logiciel. Il s’est avéré que Pegasus peut être installé à distance sur n’importe quel smartphone à l’insu de son propriétaire. De plus, il a la capacité de se retirer automatiquement du téléphone et d’effacer toute trace de sa présence s’il y a une possibilité qu’il ait été détecté. Enfin, il peut accéder à tout ce qu’il trouve sur l’appareil – courriels, messages, photos, comptes de médias sociaux, programmes, documents, etc. Pegasus lui permet également de modifier les paramètres d’un téléphone „infesté”, de le mettre sur écoute et même de pirater l’appareil photo et d’épier le propriétaire du smartphone.

Il n’a pas besoin de grand-chose…

Pegasus requiert évidemment beaucoup de connaissances et d’expérience de la part de la personne qui l’utilise. De plus, pour le faire fonctionner et l’installer à distance sur des appareils, il faut des ordinateurs dotés d’algorithmes capables de briser la sécurité. Cependant, cela reste peu pour un logiciel aussi puissant et des capacités comme celles de l’ABC.

Pegasus en Pologne ?

Il y a quelques jours, l’analyse et la surveillance d’Internet ont malheureusement montré que Pegasus est également à l’œuvre dans notre pays. C’est du moins ce qu’affirment les mêmes informaticiens canadiens qui ont détecté sa capacité de surveillance. Les employés de la société CitizenLab ont déclaré que le système s’était retrouvé entre les mains de l’un des services polonais parce qu’ils avaient détecté son activité en Pologne (preuve en est que l’opérateur du logiciel avait un nom de site web avec le suffixe ’.pl’). Cependant, il a été rapidement établi quels services avaient acquis la licence Pegasus et tout porte à croire que c’est l’ABC, qui a utilisé pour ce faire les fonds d’une subvention obtenue auprès du Crime Victims Assistance Fund. D’où vient cette suspicion ? Eh bien, grâce à un audit de la NIK, il est apparu que c’est la CBA qui a reçu pas moins de 25 millions de zlotys polonais provenant de fonds publics pour l’acquisition, je cite, „de moyens technologiques spéciaux pour la détection et la prévention des crimes”.

L’utilisation de Pegasus est-elle légale ?

Il s’avère que le logiciel peut être illégal lorsqu’il s’agit de l’option de surveillance des citoyens. C’est pour cette raison que la société responsable de sa création, le groupe NSO, a été récemment (en 2019) poursuivie en justice par des organisations de défense des droits de l’homme. Leurs termes sont clairs : elles souhaitent que la vente de Pegasus à l’étranger soit interdite. Les organisations citent de multiples traques d’équipements appartenant à des militants et des journalistes. De tels incidents constituent, selon elles, une violation manifeste des droits humains fondamentaux.

L’ABC et Pegasus ont-ils quelque chose en commun ? L’ABC a-t-elle acheté Pegasus ? Les services polonais agissent-ils conformément à la loi ? Personne n’admet officiellement que le Bureau central anti-corruption a effectivement acheté le système. L’institution elle-même nie avec véhémence qu’une telle situation se soit produite. Cependant, il existe des preuves que Pegasus fonctionne en Pologne. À ce stade, les autorités de la NIK et du Fonds pour la justice ne confirment pas l’information selon laquelle le CBA a acheté des outils, des logiciels ou des technologies auprès de NSO Group en 2019 09.

2020 – nouvelles informations sur Pegasus

Les experts en sécurité en ligne répètent ad nauseam les principes de base d’un comportement en ligne approprié, comme éviter de se rendre sur des sites suspects ou de cliquer sur des liens provenant de sources inconnues. Tout cela pour protéger votre matériel contre les logiciels espions malveillants. Cependant, lorsque vous utilisez Pegasus, même cela ne suffit pas, car il peut pirater votre téléphone ou votre ordinateur sans cliquer sur des liens dangereux.

Pegasus pirate sans cliquer sur les liens

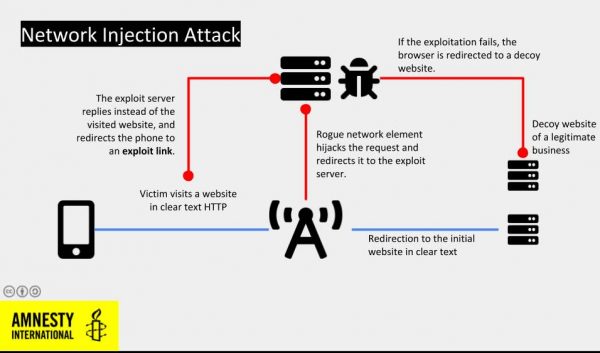

C’est ce qu’a découvert le journaliste et militant des droits de l’homme marocain Omar Radi, qui, selon un rapport établi par Amnesty International, a été mis sur écoute par les autorités de son pays pendant plus d’un an en utilisant précisément ce système d’espionnage parmi les plus avancés au monde. Au printemps 2019, le Marocain a critiqué sur Twitter les juges condamnant les participants aux manifestations antigouvernementales dans la ville d’al-Hussein. C’est alors que les autorités ont commencé à le mettre sur écoute. Pour cela, elles ont utilisé Pegasus, qui a redirigé le trafic de données de son iPhone vers un serveur spécial l’infectant avec un code malveillant. Radi ne s’est même pas rendu compte que la connexion était „infectée” et, ce faisant, les autorités ont eu accès à toutes les données de son appareil et ont pu l’écouter. Il est probable que l’IMSI Catcher, que les autorités de nombreux pays utilisent pour effectuer des écoutes téléphoniques, ait été utilisé à cette fin. L’un des fabricants de ces dispositifs est NSO Group, la société israélienne qui a créé Pegasus.

Il convient de noter que Radi faisait attention à ce qu’il faisait sur Internet comme peu d’autres. Il savait qu’il se battait contre un État qui n’était pas démocratique et ne protégeait pas la liberté d’expression. Il n’utilisait donc pas de messagerie instantanée non cryptée ni de sites non sécurisés. Et pourtant, les autorités ont réussi à le „pirater”. Comme tout système de sécurité est aussi fort que son maillon le plus faible, il a suffi d’un élément qui ne fonctionnait pas. Si l’un des sites visités via l’iPhone du journaliste contenait un contenu dont l’adresse ne comportait pas de https, ou protocole de cryptage, la voie était déjà ouverte aux écoutes. Le code malveillant donnait aux services secrets marocains un accès total au téléphone de Radi, à tous ses appels et messages instantanés, et tout ce qu’il faisait désormais était utilisé contre lui.

Un nouveau type d’attaque

Le chef du laboratoire de sécurité d’Amnesty International, Claudio Guarnieri, et le Citizen Lab international, qui a enquêté sur cette affaire, sont convaincus que le journaliste marocain était surveillé par les autorités. Il s’agissait d’un nouveau type d’attaque automatisée utilisant un logiciel espion spécialisé qui laisse très peu de traces, ce qui le distingue des attaques traditionnelles qui nécessitent de cliquer sur un lien infecté. – Après avoir analysé les empreintes électroniques, nous avons pu confirmer que l’infrastructure utilisée pour cette attaque est fabriquée par NSO Group „, a déclaré M. Guarnieri à propos de cette affaire.

Y a-t-il quelque chose à craindre ?

En Pologne, un débat a lieu depuis plusieurs mois pour savoir si l’ABC a acheté le système Pegasus et dispose d’un outil aussi puissant pour surveiller les citoyens. En théorie, le citoyen moyen ne devrait pas craindre que ce système soit utilisé contre lui, car il est peu probable qu’il fasse quoi que ce soit qui puisse intéresser les services secrets. Il n’en reste pas moins qu’il faut constamment rappeler les principes de base qui, s’ils sont respectés sur Internet, garantissent la protection contre les dangers les plus banals qui nous guettent, comme les tentatives d’extorsion d’argent ou les données qui peuvent être utilisées par quelqu’un pour voler notre identité. Malheureusement, le cas d’Omar Radi nous rappelle qu’avec l’évolution de la technologie, même l’utilisation la plus prudente des équipements peut ne pas suffire pour nous sentir vraiment en sécurité.

Victimes connues de Pegasus

Pegasus était destiné à être utilisé dans le cadre de la lutte contre le terrorisme. Son principe était de permettre la surveillance d’individus sélectionnés qui utilisent des smartphones iOS et Android, en utilisant des vulnérabilités non détectées par les fabricants de ces matériels et logiciels. La majorité de ces victimes ignorent en effet que leurs appareils sont équipés d’un logiciel permettant le suivi de leurs activités. Le processus d’infection d’un appareil par Pegasus peut même être basé sur un clic accidentel sur un lien spécial envoyé intentionnellement à un destinataire trafiqué, sur l’infection à distance d’un appareil par l’échange de données téléchargées par un smartphone, ce qui peut se produire lors de l’utilisation d’Internet, ou sur la prise de contrôle physique de l’appareil en question.

Parmi les victimes de Pegasus lui-même figurent des journalistes de rédactions telles que Bloomberg, France 24, le New York Times, l’Economist, Reuters et même Wall Street. Sur les plus de 50 000 personnes surveillées, près de 1 000 d’entre elles sont originaires d’Europe. Parmi elles, près de 180 cas sont des journalistes des rédactions susmentionnées. Certains d’entre eux, qui faisaient l’objet d’une surveillance, ont quitté la carcasse terrestre dans un passé récent. La liste des victimes comprend également des membres du clergé, des ministres, des familles de politiciens et des militants. Sans surprise, les données obtenues par Pegasus ne sont en aucun cas liées à la lutte contre le terrorisme. En fait, pratiquement toute personne qui, pour une raison ou une autre, dérange les autorités d’un pays donné peut faire l’objet d’une surveillance. La liste complète des victimes de Pegasus n’a pas encore été publiée, mais on sait déjà que des personnes originaires de pays comme l’Azerbaïdjan, le Kazakhstan, le Bahreïn, le Maroc, le Mexique, le Rwanda, l’Arabie saoudite, l’Inde, la Hongrie et les Émirats arabes unis peuvent être visées.

Comment se défendre contre Pegasus ?

Pegasus, comme tout autre logiciel de traçage, est conçu pour s’infiltrer discrètement. La meilleure défense consiste donc à faire preuve d’un bon sens inébranlable et à sécuriser totalement votre téléphone. Il existe plusieurs méthodes de défense, mais aussi celles qui vous permettent d’augmenter un peu plus la sécurité, la base étant toujours de maintenir vos applications et votre système à jour, car les applications obsolètes et pleines de vulnérabilités sont des proies faciles. Malheureusement, les appareils plus anciens armés de systèmes d’exploitation obsolètes sont aussi beaucoup plus sensibles aux attaques. Il convient également d’éviter de cliquer sur des liens suspects, c’est la première chose à faire. Et si Pegasus peut être utilisé pour envahir même les smartphones les plus récents, leur réinitialisation quotidienne peut rendre les attaques extrêmement difficiles, car la plupart des logiciels malveillants ne survivraient tout simplement pas à un redémarrage. L’utilisation de mots de passe difficiles et uniques peut également être utile, tout comme l’utilisation de gestionnaires de mots de passe tels que 1Password ou même LastPass, la clé U2F ou l’authentification à deux facteurs. Ce qui est également important et même trivial, c’est de ne pas croire aux contes de fées, car il n’existe aucun logiciel qui pourra détecter la surveillance. Une analyse robuste sera toujours nécessaire pour cela. Et si quelqu’un propose un tel logiciel, il s’agit certainement du plus simple des canulars. Il faut s’en méfier.

Pegasus n’est pas le seul à espionner !

Il convient également de noter que Pegasus n’est pas la seule solution de surveillance à distance des utilisateurs de smartphones. Un logiciel de ce type peut être créé avec un jeu d’enfant, il suffit d’un nombre suffisant de programmeurs têtus dont le travail consisterait juste à assembler les bons ” blocs de construction „. L’ensemble du puzzle n’est qu’une vulnérabilité de sécurité, qui peut être achetée au moins par l’intermédiaire de courtiers en exploits. Un logiciel similaire à Pegasus est SPYPHONE S-Agent, qui est un programme conçu pour écouter, surveiller et superviser un smartphone Android. Il permet principalement de collecter des informations précises à partir de l’appareil surveillé. Le programme enregistre les messages texte reçus et envoyés, et peut également être utilisé comme une écoute téléphonique, car il recueille l’historique des conversations et permet de les enregistrer, et même de copier chaque contact. Parmi les fonctions les plus intéressantes de ce programme, il y a certainement le suivi très précis de la localisation, qui peut être envoyée sous la forme d’un point marqué sur une carte, ou prendre la forme d’une ligne dessinée sur celle-ci, qui montre à l’utilisateur le trajet exact qui a été parcouru par l’utilisateur de l’appareil écouté. En ce qui concerne les fonctions supplémentaires, il convient de noter que le programme prend également en charge la surveillance des sites Web visités, collecte les photos et les vidéos prises avec l’appareil et offre la possibilité d’enregistrer l’environnement en continu. Toutes les données collectées par SPYPHONE S-Agent sont envoyées à n’importe quelle adresse e-mail et prennent la forme d’un rapport. Elles peuvent également être envoyées par Wifi ou par transmission de données, tout dépend de l’utilisateur.

Un nouvel outil de détection conçu pour détecter Pegasus, infecte les ordinateurs.

Pour répondre aux attentes des utilisateurs d’ordinateurs, de téléphones et d’Internet, après l’émergence d’informations concernant la création de Pegasus – logiciel utilisé pour espionner les citoyens – des logiciels ont commencé à émerger pour détecter Pegasus. Après tout, chacun aimerait savoir s’il est surveillé par les services.

Mais faut-il cliquer sans réfléchir sur un lien pour télécharger un logiciel anti-spyware ?

La réponse est : absolument pas ! Des pirates ont profité de la situation pour se faire passer pour Amnesty Internetional et créer un faux site web reflétant fidèlement l’original. Le faux site ne diffère de l’original que par la couleur de l’arrière-plan, ce qui est impossible à remarquer pour l’utilisateur moyen. Les utilisateurs peuvent télécharger des logiciels qui prétendent détecter Pegasus sur nos appareils. En fait, les développeurs de l’Anti Pegasus obtiennent un accès à distance à notre appareil et aux données qu’il contient. En réalité, il n’a pas été établi combien d’utilisateurs du réseau ont été infectés, mais pour l’instant il ne s’agit pas encore d’une attaque massive.

Combien de dégâts peut faire Anti Pegasus ?

Il n’existe pas de données précises sur l’objectif pour lequel les pirates se connectent à distance aux appareils des internautes, car aucun argent n’est volé sur les comptes bancaires. Peut-être est-ce pour s’emparer de données personnelles et les utiliser plus tard, or Anti Pegasus est censé contrer lui-même ce type de pratique. L’accès à distance à l’appareil permet également aux pirates d’installer ultérieurement toutes sortes de logiciels et de plug-ins qui infectent notre matériel. Les personnes qui ont téléchargé des logiciels malveillants ne sont pas réellement en mesure de les remarquer sur leur ordinateur. Anti Pegasus est programmé de telle manière qu’il est capable de contourner la sécurité.

Devriez-vous opter pour Anti Pegasus ?

En conclusion, le logiciel Anti Pegasus, au lieu de nous aider à détecter le système de logiciels espions Pegasus sur notre appareil, peut faire plus de mal que de bien. Il est très difficile de repérer que notre ordinateur a été piraté.